За реакциите при отговорното споделяне на информация

Крайности - черно и бяло, огън и лед, плюс и минус (тук няма как де не се сетя за израза, който чух в университет - "подай ми плюсовата отвертка", разбирайте кръстатата, а другата следва да е минусова), добро и зло, благодаря и "... а бе вие какви сте"... Предполагам се чудите, какво общо има това с киберсигурността? Отговорът е, че се сблъскахме с тези крайности (не с отвертката), когато се опитахме отговорно да споделим информация за няколко пробива в сигурността с организации и компании у нас.

Малко предистория

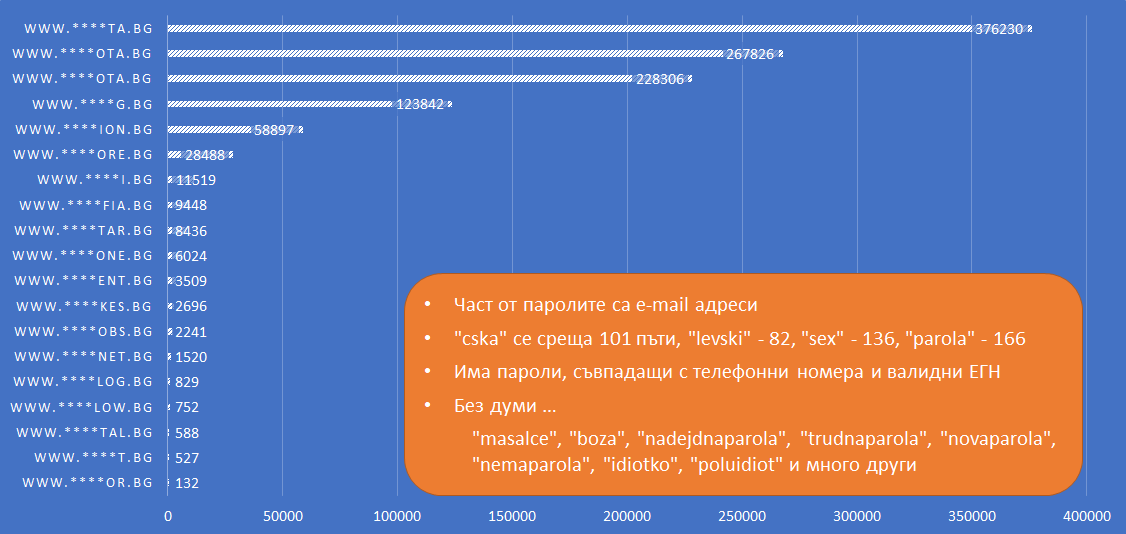

В началото на годината, когато се появиха изтеклите пароли в колекции #1-5, ASOC екипа на Telelink Business Services успяхме да изтеглим над 900 GB архиви и извършихме анализи, част от които публикувах в блога. Тогава направихме една бърза проверка за изтичане на данни от домейни, завършващи на ".bg". Въпреки че резултатите не бяха неочаквани имаше и няколко изненади - открихме 4 сайта с откраднати над 100 000 акаунта.

Като инженери сме свикнали да не се доверяваме сляпо на всичко и за всеки един от домейните проверихме по няколко случайно избрани акаунта. Оказа се, че те са валидни.

От етична и професионална гледна точка с колегата Петър Кирков преценихме, че трябва да уведомим засегнатите компании. Тук е важно да отбележим, че по никакъв начин не сме искали или очаквали нещо от тях.

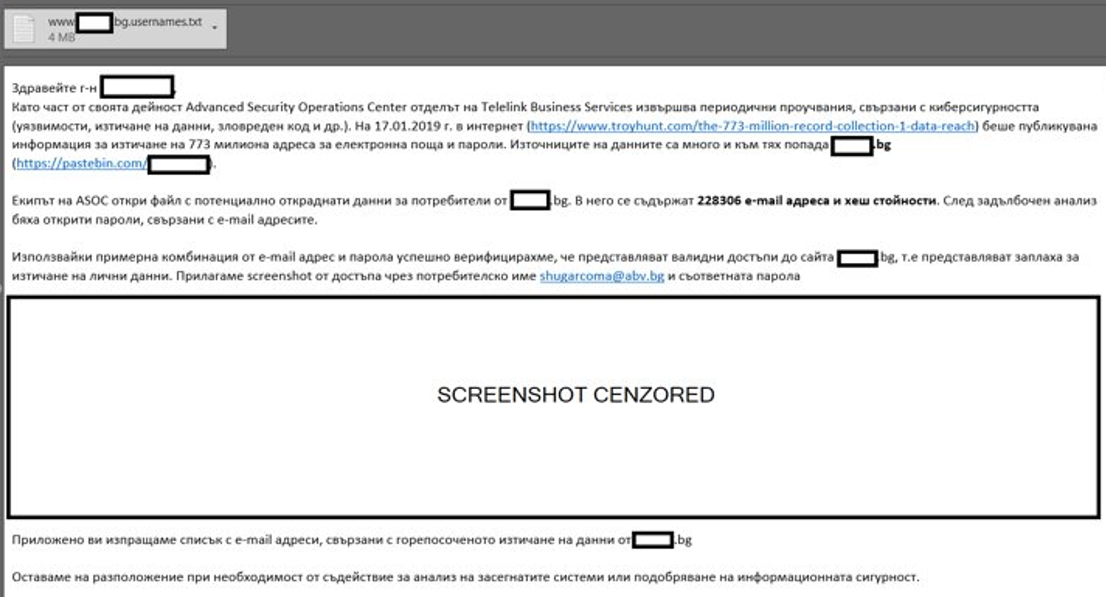

Подготвихме писма и прикачихме файлове с изтеклите акаунти, които изпратихме до DPO на засегнатите компании и институции.

И тук нещата се случиха в типично човешки (щях да напиша български, но съм сигурен, че и в други държави е така) стил.

Реакциите

Сравнително бързо получихме отговори на нашите писма. Първият беше от академична институция и в кратък стил те ни благодариха и ни помолиха за повече информация и среща. Когато се видяхме с DPO-то и представители на организацията им разказахме в детайли за откритите изтекли акаунти. Те се отнесоха сериозно към информацията и им помогнахме да подготвят необходимите документи, с които да уведомят КЗЛД. Това беше важен ход, защото нямаше последствия за тях. След експертизи се оказа, че изтичането на информацията е от стара система с web интерфейс и класическа уязвимост, позволяваща Blind SQL Injection (б.а. - все още в Top 10, поради което моля, разработчиците на софтуер, взимайте мерки или поне не копирайте директно готов код). С общи усилия постигнахме немалко - от една страна това е едно от първите известни (поне за нас) големи изтичания на лични данни у нас, което в рамките на законовите срокове беше оповестено в КЗЛД, както и изолирахме проблема. Всичките ни разговори преминаха в изключително добър тон и професионално.

За съжаление не така стоеше една от последващите кореспонденции. Въпреки добрия тон, уведомената страна като че ли подценяваше ситуацията и възприемаше нашите намерения като несериозни. Последното писмо от тях беше в стила на "проверихме акауните и само 5% са на активни потребители, знаехме за този проблем отдавна, уведохме потребителите" и изискваше да им изпратим ... списък с паролите на компрометираните акаунти! За мен това е несериозно поради редица причини - почти всяка голяма IT компания може да потърси изтеклите акаунти и да извърши своя проверка, както и факта, че по този начин може да се търсят юридически санкции от оповестяващия. А 5% от 228 000 са 11 400 акаунта, но няма значение дали са 100, 1000 или повече.

За част от изпратените от нас писма не получихме отговор.

За отговорното споделяне на информация

Гореописаните реакции за мен означават едно - все още у нас много компании не са достигнали нивото на зрялост в киберсигурността, при което могат да оценят, че споделената информация е нещо изключително ценно, а софтуерни грешки има и винаги ще е така.

Нека да разгледаме следната хипотетична ситуация - IT специалист открива значителен пропуск в сигурността на публично достъпна информационна система на дадена компания. Какви са неговите възможни последващи стъпки? Най-често вариантите са:

- Да се уведоми засегнатата страна;

- Да замълчи и да се възползва от откритата уязвимост;

- Да не предприеме нищо.

За мен първият поставя няколко важни въпроса, вторият не бих извършил и не бих посъветвал някои да направи, а третия по някога е нежелан, но единствен избор.

Защо уведомяването на засегнатата страна повдига въпроси? Замислете се - какво би станало, когато изпратим информацията за открита уязвимост. Каква реакция ще предизвика това? Може да бъде благодарствена, може да има коментар от типа "абе този пък какъв е" или ... обаждане от адвокат. Да, практиката в световен мащаб показва, че последното не е невъзможно развитие на ситуацията, а юридически има основание за това - търсене на пробелеми в система без да има двустранно съгласие за това.

Тук се намесва "responsible disclosure policy" или политиката за отговорно споделяне. Тя не е нещо сложно, или съдържаща тежки юридически термини с множество препратки между документи, алинеи, закони и т.н. Ето и прост пример (https://responsibledisclosure.nl/en/):

At the Acme Corporation, we consider the security of our systems a top priority. But no matter how much effort we put into system security, there can still be vulnerabilities present.

If you discover a vulnerability, we would like to know about it so we can take steps to address it as quickly as possible. We would like to ask you to help us better protect our clients and our systems.

Please do the following:

1. E-mail your findings to cert@example.com. Encrypt your findings using our PGP key to prevent this critical information from falling into the wrong hands,

2. Do not take advantage of the vulnerability or problem you have discovered, for example by downloading more data than necessary to demonstrate the vulnerability or deleting or modifying other people's data,

3. Do not reveal the problem to others until it has been resolved,

4. Do not use attacks on physical security, social engineering, distributed denial of service, spam or applications of third parties, and

5. Do provide sufficient information to reproduce the problem, so we will be able to resolve it as quickly as possible. Usually, the IP address or the URL of the affected system and a description of the vulnerability will be sufficient, but complex vulnerabilities may require further explanation.

What we promise:

1. We will respond to your report within 3 business days with our evaluation of the report and an expected resolution date,

2. If you have followed the instructions above, we will not take any legal action against you in regard to the report,

3. We will handle your report with strict confidentiality, and not pass on your personal details to third parties without your permission,

4. We will keep you informed of the progress towards resolving the problem,

5. In the public information concerning the problem reported, we will give your name as the discoverer of the problem (unless you desire otherwise), and

6. As a token of our gratitude for your assistance, we offer a reward for every report of a security problem that was not yet known to us. The amount of the reward will be determined based on the severity of the leak and the quality of the report. The minimum reward will be a €50 gift certificate.

7. We strive to resolve all problems as quickly as possible, and we would like to play an active role in the ultimate publication on the problem after it is resolved.Този прост документ, представляващ едно обещание, показва много - първо, че компанията е открита към получаване на информация за открити проблеми и уязвимости, второ, че се обръща сериозно внимание на киберсигурността и не на последно място това говори за едно ниво на зрялост.

При наличие на тази политика много по-лесно ще бъде споделенято на информацията за уязвимости, а това ще доведе до повишаване на степента на киберсигурност.

Проверете колко компании и държавни институции у нас имат подобна политика?

Емпатия

Според Wikipedia - емоционалната емпатия представлява нашата способност паралелно да чувстваме това, което чувства другият човек.

Нека сега се поставим в обувките на страната, която сме уведомили за откритата уязвимост.

Как бихте реагирали?

Лично на мен определено няма да ми стане приятно, но ще се опитам да се въздържа от необмислена реакция. Мнението ми е, че подобни сигнали биха изисквали анализ на твърденията и задължително спазване на политиката за отговорно споделяне. Въпреки това, не трябва да се подценява източника, а в определени случай това може да е опит за социално инженерство.

"Lessons learned"

Наблюдавахме различни реакции при споделянето на подобна информация, но се надявам, че скоро компаниите и IT специалистите ще достигнат нивото на зрялост, когато ще могат да оценят ползите от това.

Липсата на политика за отговорно споделяне е много неприятно, защото това ограничава споделянето на открити уязвимости или други проблеми.

И наистина - винаги ще има и "благодаря" и "тези пък...".